1.7 範例 Identity Manager 部署

Identity Manager 允許您控制使用者身分以及他們對已連接系統上的應用程式和帳戶的存取權。請依據所需的功能,選取要安裝的 Identity Manager 版本,而這又決定了要安裝的元件。下表列出了 Identity Manager Advanced Edition 和 Identity Manager Standard Edition 提供的功能。

|

特性 |

進階版 |

標準版 |

要安裝的元件 |

|---|---|---|---|

|

基於規則的自動化使用者佈建 |

|

|

Identity Manager 引擎和 Designer |

|

即時身分同步 |

|

|

Identity Manager 引擎和 Designer |

|

密碼管理與密碼自助服務 |

|

|

Identity Manager 引擎和 SSPR |

|

統一身分資訊工具 (Analyzer) |

|

|

Analyzer |

|

REST API 和單一登入支援 |

|

(僅提供受限制的支援) |

Identity Manager 引擎、OSP 和 Identity Reporting |

|

目前狀態報告 |

|

|

Identity Manager 引擎和 Identity Reporting |

|

基於角色的企業級佈建 |

|

|

Identity Manager 引擎和 Identity Applications |

|

業務規則執行的自動化核准工作流程 |

|

|

Identity Manager 引擎、Designer 和 Identity Applications |

|

Identity Applications 中的進階自助服務 |

|

|

Identity Manager 引擎和 Identity Applications |

|

資源模型和目錄方便資源佈建 |

|

|

Identity Manager 引擎和 Identity Applications |

|

歷程狀態報告 |

|

|

Identity Manager 引擎和 Identity Reporting |

|

已連接系統報告 |

|

|

Identity Manager 引擎和 Identity Reporting |

|

角色和資源管理 |

|

|

Identity Manager 引擎和 Identity Applications |

附註:在所有 Identity Manager 安裝中,Identity Manager 伺服器是一個中心元件。根據所選的 Identity Manager 版本,將會在 Tomcat 應用程式伺服器上僅安裝 Identity Reporting,或同時安裝 Identity Reporting 和 Identity Applications。請視需要使用 Identity Manager 元件的專用安裝程式來安裝其他元件。例如,安裝 Designer、Analyzer 或 Sentinel Log Management for Identity Governance and Administration。

此外,在安裝 Identity Manager 之前,請查看實作的目標,並注意實體拓撲選項,例如高可用性和延展性。這有助於確定與貴組織要求相符的組態。

高可用性可確保關鍵網路資源 (包括資料、應用程式和服務) 的高效可管理性。您可以透過減少任何單一故障點及使用備援元件來實作高可用性。同樣地,將 Identity Management 元件的多個例項連接至負載平衡器也可以提供高度可用的環境。

本節透過兩個範例概要說明進階版和標準版的實作。您可以參考這些範例來設計實作的部署圖。

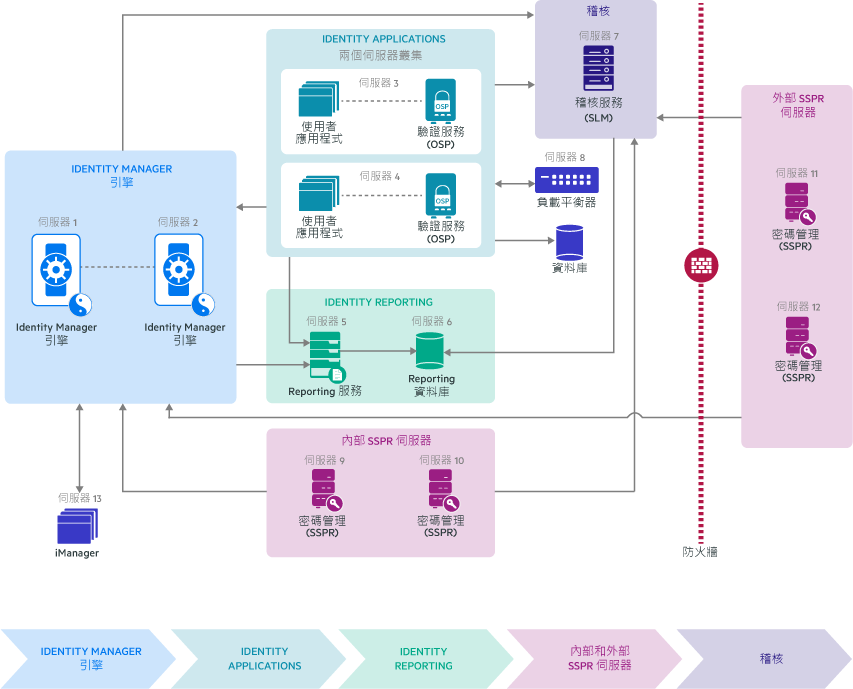

1.7.1 範例進階版部署

圖 1-4 顯示了 Identity Manager Advanced Edition 安裝的高階部署拓撲。

圖 1-4 範例進階版部署

-

Identity Manager 伺服器元件及其基礎儲存庫 (Identity Vault) 和支援 Web 的元件 (Identity Applications 和 Identity Reporting) 安裝在內部網路區域中。負載平衡器將流量路由到 Identity Applications 元件。這種部署可提供增強的安全性,因為防火牆會將這些元件與網際網路流量隔離。

-

Identity Manager 伺服器元件設定為使用雙伺服器 (主要/次要) 組態。做為主要節點 (使用中) 的主要伺服器上有一個使用中的虛擬邏輯 IP 位址,另一部伺服器做為次要節點。如果主要伺服器發生故障,該邏輯 IP 位址將轉移到次要伺服器。然後,所有程序都將在次要伺服器上啟動。轉移邏輯 IP 位址後,存取次要伺服器的應用程式程序可能會遇到暫時性的服務中斷,而所有其他程序都會啟動。在任意時間點,所有元件都使用同一部 Identity Vault 伺服器。

-

防火牆的內部和外部都會提供 SSPR 服務,用於解決組織的本地和行動使用者的密碼管理需求。在防火牆內部安裝的服務可解決本地密碼管理需求。如果忘記了密碼,行動工作人員將無法存取 VPN,這可以防止他們存取在內部部署的 SSPR 服務。他們可以直接存取防火牆外部部署的 SSPR 服務來管理自己的密碼。

-

使用者應用程式和驗證服務 (OSP) 部署在叢集中,用於處理負載和支援 Identity Applications 的容錯移轉程序。叢集節點連接至在單獨的電腦上安裝的同一個 Identity Applications 資料庫。這種部署允許您將更多節點新增至叢集,因而提供了更高的延展性。叢集組態會立即傳送到新增的節點。負載平衡器通常是叢集的一部分。它瞭解叢集組態及容錯移轉規則。在此組態中,所有叢集節點在任意時間點均處於使用中狀態。負載平衡器會將負載分散到各個節點,以確保每個節點的工作負載大致相同。如果某個節點失敗,對該節點發出的申請將轉移到叢集中倖存的節點。由於此安裝是一種站點內高可用性解決方案,因此可在發生本地硬體和軟體故障時提供保護,並使用基於雙節點硬體的叢集來實現 Identity Applications 元件的高可用性。

NetIQ 已對此組態進行測試,並建議使用此組態。

附註:Identity Manager 不支援將 Identity Manager 元件叢集化。

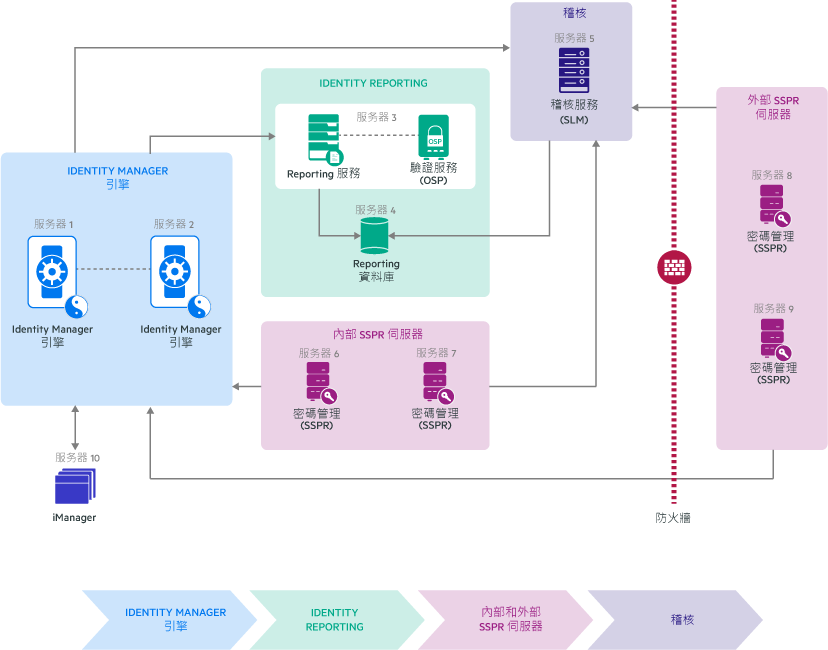

1.7.2 範例標準版部署

在生產部署中,安全性規則可能會規定不能向公用網路公開用於為您的環境提供進階驗證和保護的驗證服務。圖 1-5 顯示了 Identity Manager Standard Edition 安裝的高階部署拓撲。

圖 1-5 範例標準版部署

-

Identity Manager 伺服器元件及其基礎儲存庫 (Identity Vault) 和 Identity Reporting 元件安裝在內部網路區域中。網際網路 Web 流量透過在防火牆後面安裝的 Web 伺服器路由到 Identity Reporting 元件,以增強保護。這種部署可提供增強的安全性,因為防火牆會將這些元件與網際網路流量隔離。

-

Identity Manager 伺服器元件設定為使用雙伺服器 (主要/次要) 組態。做為使用中節點的主要伺服器上有一個使用中的虛擬邏輯 IP 位址,另一部伺服器做為次要節點。如果主要伺服器發生故障,該邏輯 IP 位址將轉移到次要伺服器。然後,所有程序都將在次要伺服器上啟動。轉移邏輯 IP 位址後,存取次要伺服器的應用程式程序可能會遇到暫時性的服務中斷,而所有其他程序都會啟動。在任意時間點,所有元件都使用同一部 Identity Vault 伺服器。

-

防火牆的內部和外部都會提供 SSPR 服務,用於解決組織的本地和行動使用者的密碼管理需求。在防火牆內部安裝的服務可解決本地密碼管理需求。如果忘記了密碼,行動工作人員將無法存取 VPN,這可以防止他們存取在內部部署的 SSPR 服務。他們可以直接存取防火牆外部部署的 SSPR 服務來管理自己的密碼。

NetIQ 已對此組態進行測試,並建議使用此組態。

附註:Identity Manager 不支援將 Identity Manager 元件叢集化。